标题:Zilliz获Forrester报告全球第一;OB支持向量能力;Azure发布DiskANN,吊打pg_vector;阿里云PG发布内置分析引擎;AWS发布托管Valkey服务

重要更新

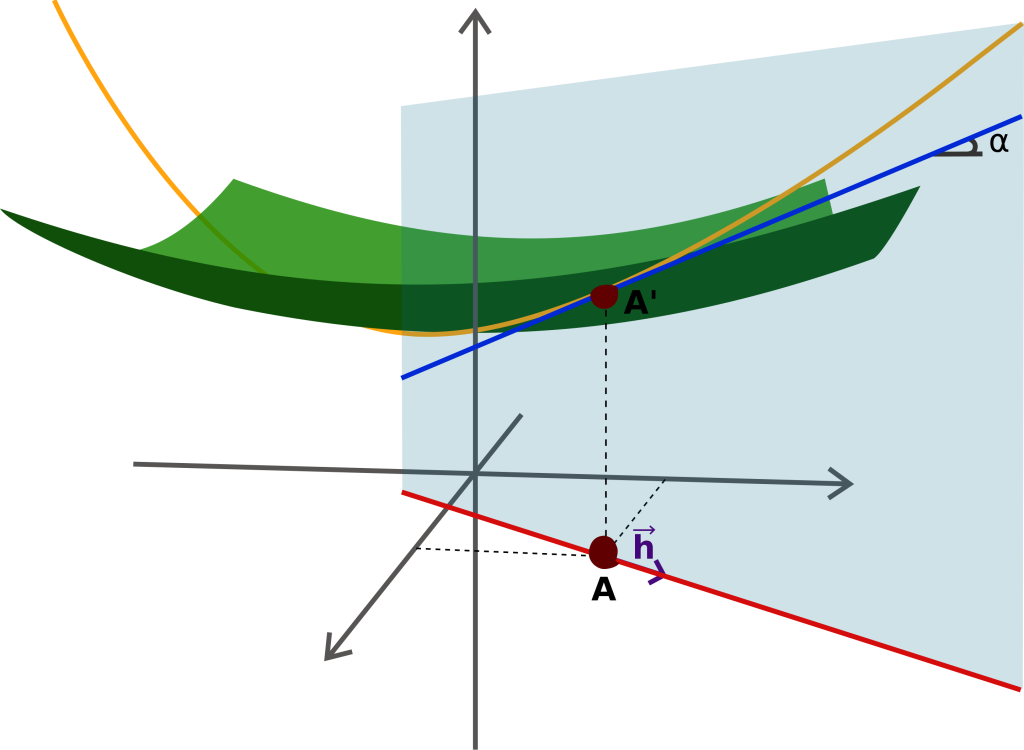

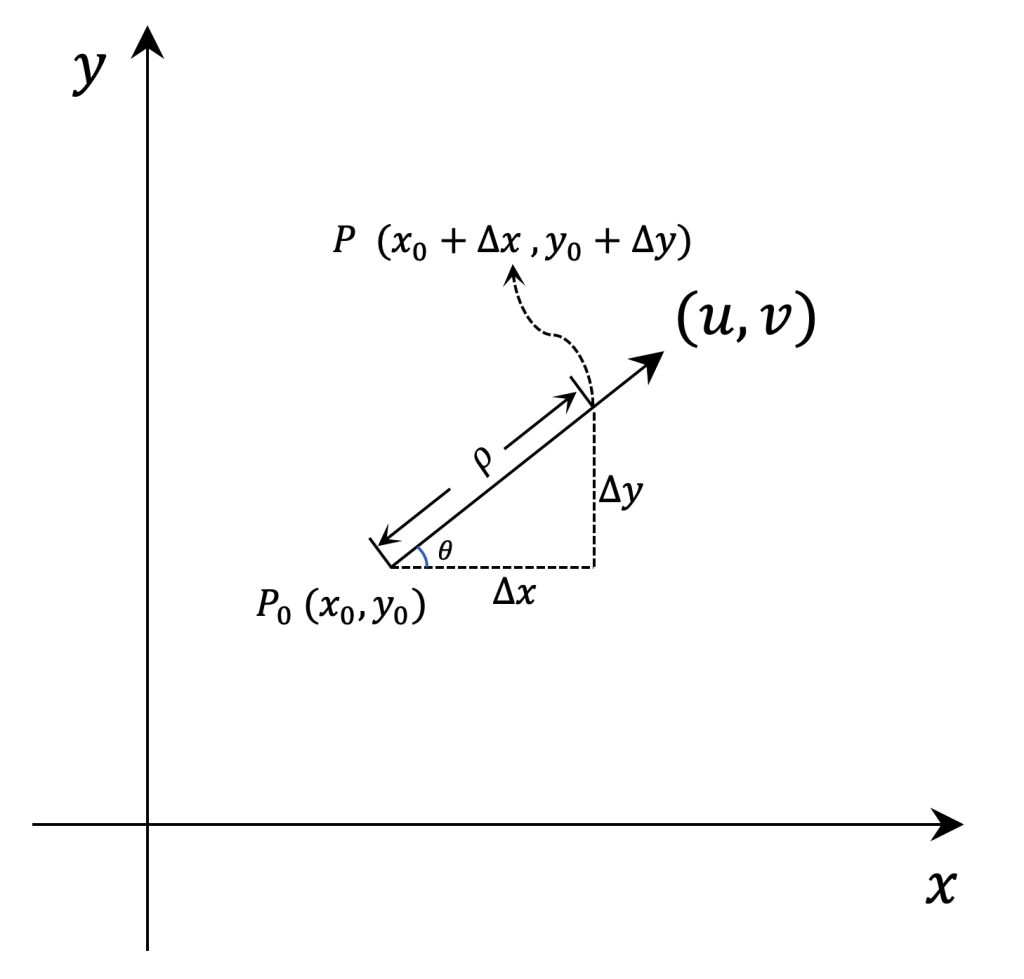

Azure发布 PostgreSQL 向量索引扩展DiskANN,声称在构建HNSW/IVFFlat索引上,速度、精准度都超越pg_vector,并解决了pg_vector长期存在的偶发性返回错误结果的问题 [1] 。

阿里云 RDS PostgreSQL 发布AP加速引擎(rds_duckdb)。该引擎提供了列存表和向量化执行能力,显著提升复杂查询的执行速度,且无需修改原始查询语句,从而确保您能够方便且高效地获取结果。当前白名单开放中[7]

OceanBase发布4.3.3版本,支持了向量数据存储与索引功能,这也是4.3版本第一个GA版本[3]。

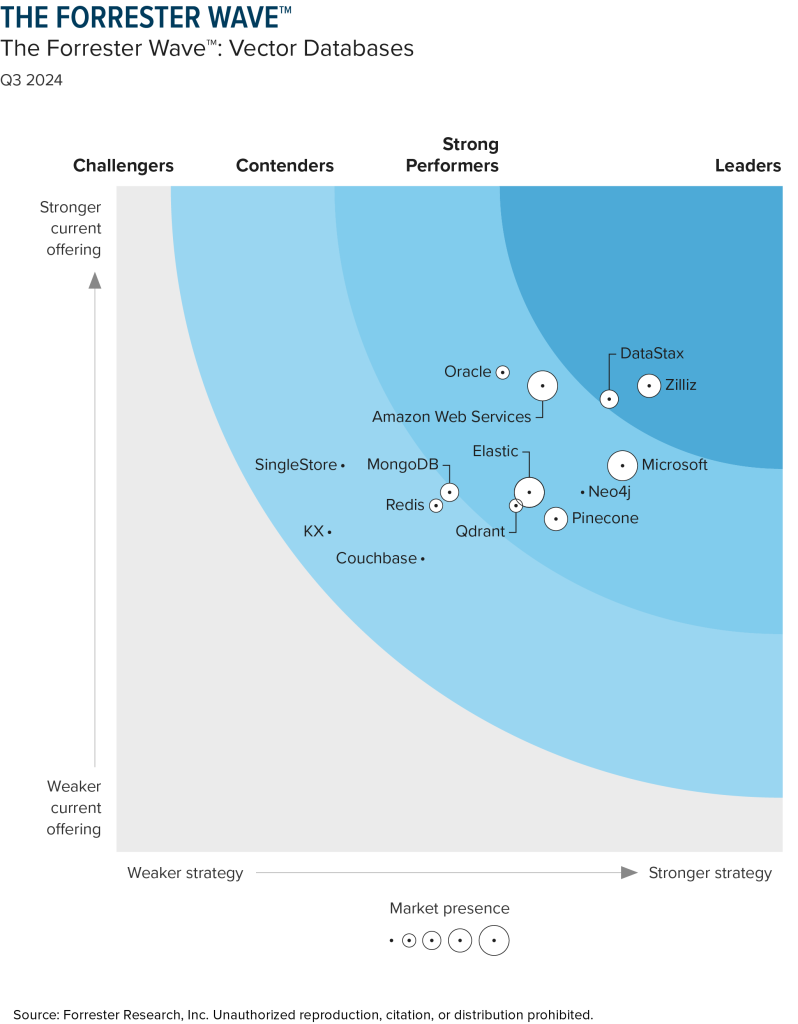

Forrester发布第一份Vector Database的报告(Forrester Wave),Zilliz(产品名:milvus)凭借完整、高效的向量数据处理能力获的第一。后续厂商分别有:DataStax、Microsoft、Amazon、Oracle、Pinecone等[2]。

更新详情

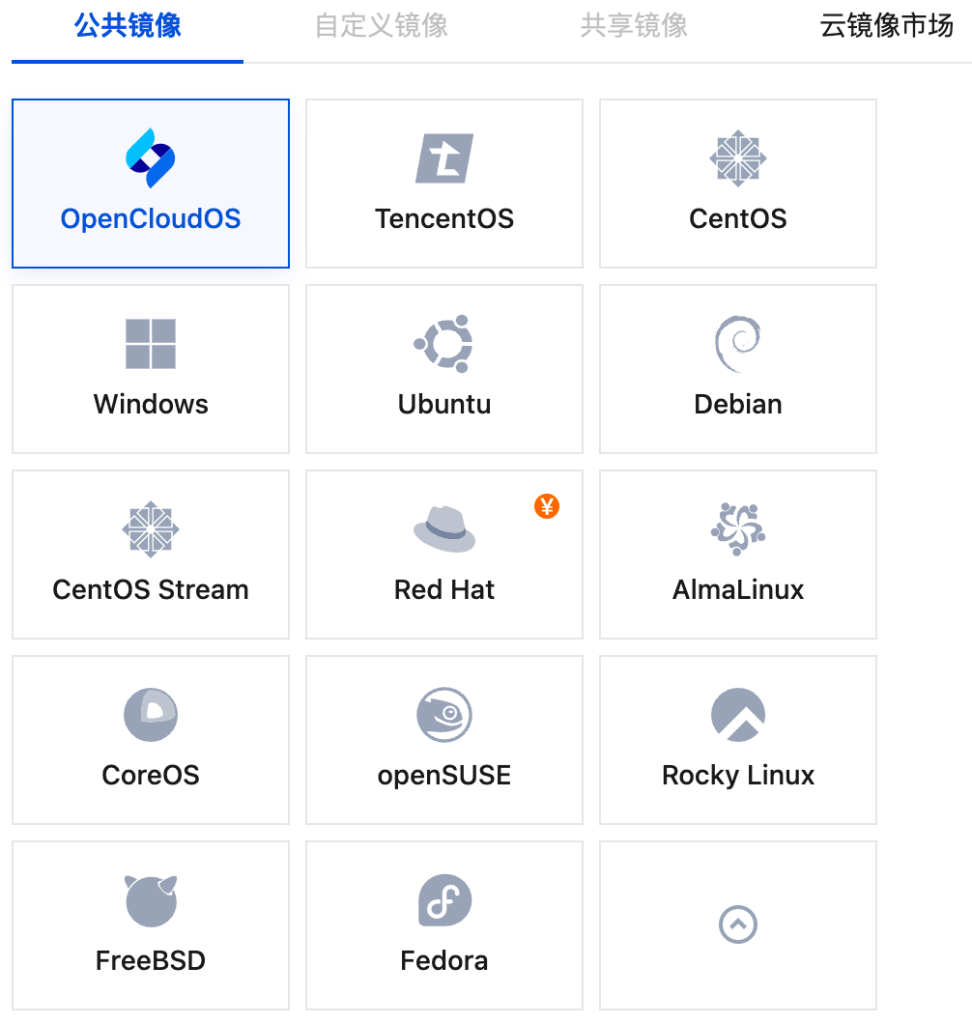

阿里云

- RDS MySQL支持定价详情功能,可以查看各计费项的定价说明和价格。[4]

- RDS PostgreSQL新增支持PostgreSQL 17大版本。[5]

- RDS PostgreSQL高可用系列标准版新增pg.x8.16xlarge.2c(128核 1024GB)独享规格。[6]

- RDS PostgreSQL发布AP加速引擎(rds_duckdb)。该引擎提供了列存表和向量化执行能力,显著提升复杂查询的执行速度[7]

- RDS PostgreSQL 内核版本发布小版本20240830 [8]

- PolarDB Serverless集群支持IMCI列存索引(IMCI)功能 [9]

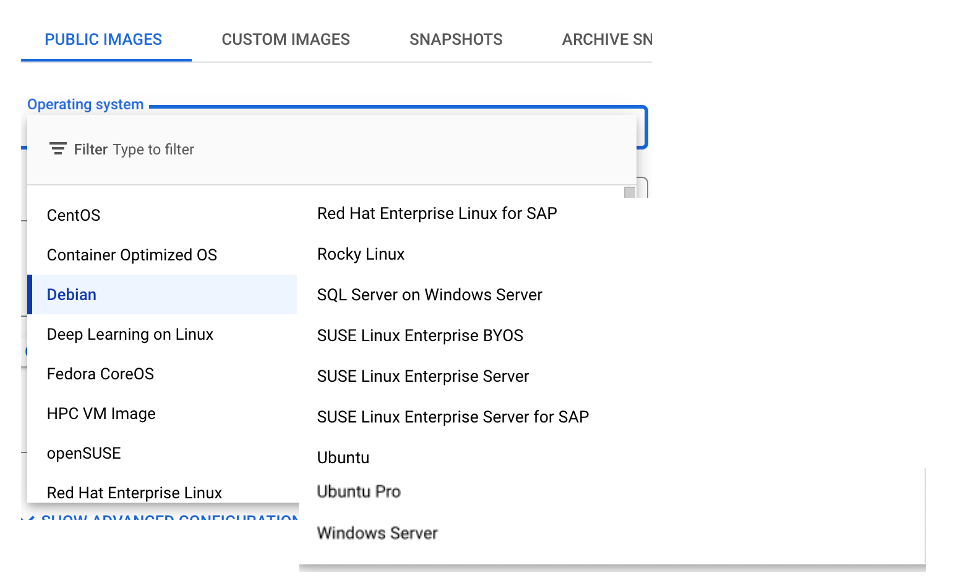

GCP(谷歌云)

- 创建Cloud SQL支持了证书颁发机构 (CA) 配置功能 [11]

pg_ivm扩展版本 1.9 现已正式发布。此扩展可让您更新物化视图,其中仅计算增量更改并将其应用于视图,而不是从头开始重新计算内容 [12] [13]- “alloydb_scann”扩展程序(以前称为“postgres_scann”)已正式发布(GA),如需详细了解如何存储向量嵌入、创建索引以及调整索引以实现更快的查询性能和更好的召回率,请参阅使用向量。[17]

- 现在,您可以在创建实例后使用“gcloud sql instance patch”命令更新 Cloud SQL for SQL Server 实例的时区。以前,您只能在首次创建实例时为 SQL Server 实例设置自定义时区.[19]

- Cloud SQL for MySQL 8.4 现已正式发布 [24]

- AlloyDB 主实例和备实例上支持公网IP [26]

火山云(字节)

- DBW 数据库审计日志的默认保留时长变更为 30 天,同时新增支持选择保留 180 天、1 年和 3 年。[30]

- 在操作审计页面 DBW 管理员支持查看所有操作行为,DBW 普通用户和非 DBW 系统角色仅支持查看自己的操作行为。[33]

AWS(亚马逊云)

- Aurora Serverless v2 新增支持 256 个 ACU [35]

- Amazon Aurora/RDS 支持控制台到代码 [36]

- Amazon 新增 ElastiCache for Valkey /MemoryDB for Valkey [38] [39]

- Aurora 支持 PostgreSQL 16.4、15.8、14.13、13.16 和 12.20 [50]

- Aurora MySQL 现已支持 RDS 数据 API [51]

腾讯云

- TDSQL-C MySQL 版“只读分析引擎”内核版本更新到1.2404.10.0,主要优化了产品使用的体验和稳定性。支持了 date_sub 函数 [53]

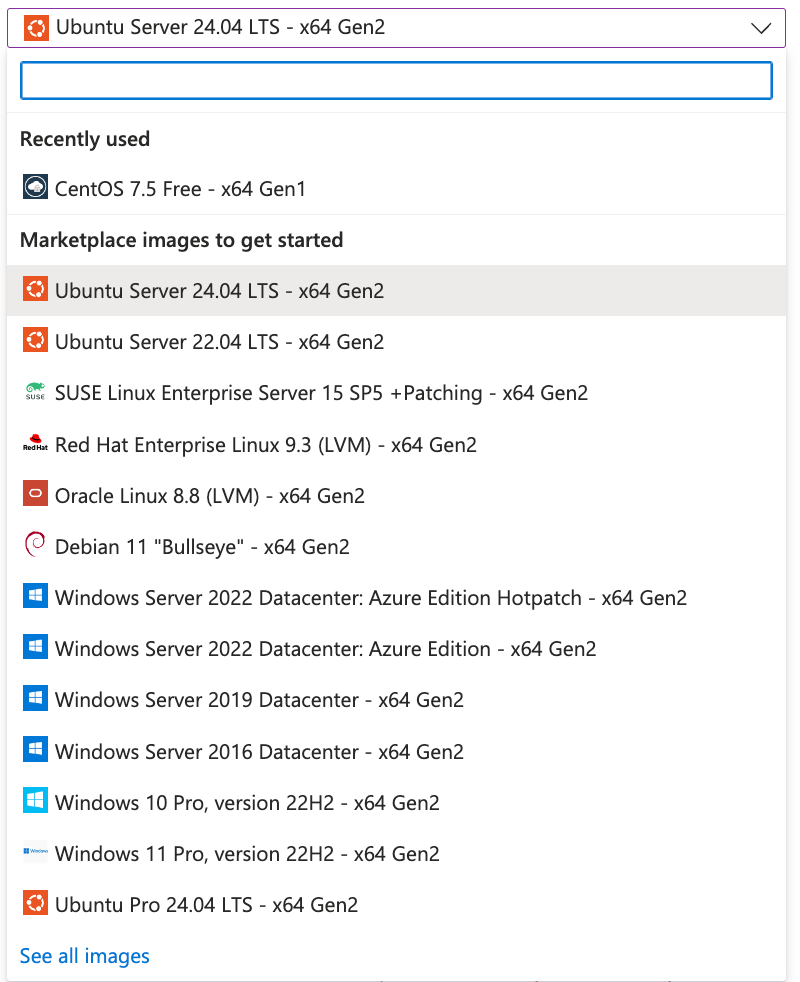

Azure(微软云)

- 托管 PostgreSQL 支持了更多数据库参数的修改 [54]

- 托管 Redis 7.2( Azure Cache for Redis Enterprise)正式发布 [55]

- 托管 PostgreSQL 支持

postgresql_anonymizer插件,更好的保护隐私数据 [56]

参考链接

- [1] https://azure.microsoft.com/en-us/updates/v2/DiskANN-indexing-on-Azure-Database-for-PostgreSQL

- [2] https://mp.weixin.qq.com/s/Sq1GUOTP02QWBOqS0N3A9A

- [3] https://www.oceanbase.com/product/oceanbase-database-rn/releaseNote#V4.3.3

- [4] https://help.aliyun.com/zh/rds/apsaradb-rds-for-mysql/new-features-new-specifications-apsaradb-rds-releases-the-pricing-details-feature

- [5] https://help.aliyun.com/zh/rds/apsaradb-rds-for-postgresql/features-of-apsaradb-rds-for-postgresql

- [6] https://help.aliyun.com/zh/rds/apsaradb-rds-for-postgresql/primary-apsaradb-rds-for-postgresql-instance-types

- [7] https://help.aliyun.com/zh/rds/apsaradb-rds-for-postgresql/use-the-rds-duckdb-extension

- [8] https://help.aliyun.com/zh/rds/apsaradb-rds-for-postgresql/release-notes-for-alipg

- [9] https://help.aliyun.comhttps://help.aliyun.com/zh/polardb/polardb-for-mysql/user-guide/set-the-scale-up-strategy-of-serverless-cluster

- [11] https://cloud.google.com/products#product-launch-stages

- [12] https://cloud.google.com/sql/docs/postgres/extensions

- [13] https://cloud.google.com/sql/docs/postgres/set-maintenance-window

- [17] https://cloud.google.com/alloydb/docs/ai/store-embeddings

- [19] https://cloud.google.com/sql/docs/sqlserver/instance-settings#timezone

- [24] https://cloud.google.com/sql/docs/mysql/create-instance

- [26] https://cloud.google.com/products#product-launch-stages))

- [30] https://www.volcengine.com/docs/6956/155353

- [33] https://www.volcengine.com/docs/6956/1333447

- [35] https://docs.aws.amazon.com/AmazonRDS/latest/AuroraUserGuide/aurora-serverless-v2.how-it-works.html#aurora-serverless-v2.how-it-works.capacity

- [36] https://docs.aws.amazon.com/AmazonRDS/latest/AuroraUserGuide/Using_C2C.html

- [38] https://aws.amazon.com/about-aws/whats-new/2024/10/amazon-elasticache-valkey

- [39] https://aws.amazon.com/about-aws/whats-new/2024/10/amazon-memorydb-valkey

- [50] https://aws.amazon.com/about-aws/whats-new/2024/09/amazon-aurora-supports-postgresql-new-versions/

- [51] https://aws.amazon.com/about-aws/whats-new/2024/09/amazon-aurora-mysql-rds-data-api/

- [52] https://aws.amazon.com/about-aws/whats-new/2024/09/amazon-timestream-for-influxdb-jakarta-milan-uae-zaragoza/

- [53] https://cloud.tencent.com/document/product/1003/109576

- [54] https://azure.microsoft.com/en-us/updates/v2/performance-management-server-parameters-now-modifiable-on-Azure-Database-for-PostgreSQL

- [55] https://azure.microsoft.com/en-us/updates/v2/Redis-7-2-on-Azure-Cache-for-Redis-Enterprise

- [56] https://azure.microsoft.com/en-us/updates/v2/Azure-Database-for-PostgreSQL-support-for-postgresql-anonymizer